Cybersecurity voor OT en IT: zelfde einddoel, andere focus

VDL Groep, een van de grootste industrieconcerns van Nederland, werd vorige maand getroffen door een ernstige cyberaanval. Hoewel de hack primair was gericht op het Eindhovense hoofdkantoor van het bedrijf, werden bij andere bedrijfsonderdelen in binnen- en buitenland systemen gecompromitteerd. Door de cyberaanval werden tal van kritische digitale productieprocessen lamgelegd. Zo kon bij VDL Nedcar in Born de productie dagenlang niet worden opgestart en zat het personeel noodgedwongen thuis.

Het incident bij VDL Groep is slechts één voorbeeld uit een groot aantal cyberaanvallen op Nederlandse organisaties. Het roept vragen op over de cyberveiligheid van bedrijven en instellingen, waarvan sommige cruciaal zijn voor energie, drinkwater en andere vitale voorzieningen. De operationele techniek van industriële organisaties als VDL valt doorgaans uiteen in twee soorten systemen te vinden: IT- en OT-systemen. IT-systemen zijn doorgaans bestemd voor het delen, opslaan en bewerken van data. Denk daarbij aan voorzieningen voor email, dataopslag en contentmanagement.

Fysieke productieprocessen

Systemen voor operationele technologie (OT) daarentegen bestaan uit alle hard- en software die wordt gebruikt om industriële processen te beheersen, bewaken of te regelen. Dit kan de transportband van een fabriek zijn of een productieproces dat ervoor zorgt dat delen van een auto geassembleerd worden. Uitgangspunt bij OT-systemen is de digitale aansturing van fysieke productieprocessen.

CIA-driehoek

Zowel IT- als OT-systemen kunnen het doelwit worden van een cyberaanval. Maar de focus voor security ligt bij beide systemen anders. Als het gaat om security worden er over het algemeen drie kerndoelen gehanteerd, bekend als de CIA-driehoek:

1. Confidentiality

Beschermen van informatie tegen ongeautoriseerde toegang en misbruik. De meeste informatiesystemen bevatten informatie die een zekere mate van gevoeligheid heeft. Dat kan concurrentiegevoelige informatie zijn of persoonlijke informatie van werknemers, klanten of andere stakeholders.

2. Integrity

Beschermen van informatie tegen ongeautoriseerde wijziging. Maatregelen die met integriteit te maken hebben bieden zekerheid over de juistheid en volledigheid van gegevens. De noodzaak om informatie te beschermen omvat zowel gegevens die op systemen zijn opgeslagen als gegevens die tussen systemen worden verzonden, zoals email.

3. Availability

Om een systeem nuttig te laten zijn, moet het beschikbaar zijn voor geautoriseerde gebruikers. Maatregelen die te maken hebben met beschikbaarheid beschermen tegen toegangsverstoringen. Enkele van de meest fundamentele bedreigingen voor de beschikbaarheid zijn niet-kwaadaardig, denk bijvoorbeeld aan hardware- en netwerkverstoringen en ongeplande downtime van software.

Verschil in focus

Zowel IT- als OT systemen kunnen het doelwit zijn van een cyberaanval, als is er een duidelijk verschil in focus als het gaat om de interpretatie van de CIA-driehoek. Bij IT-systemen is het grootste risico het verlies of misbruik van data door onbevoegden. Daarom ligt de focus bij IT-systemen vooral op informatiebeveiliging, met name op ‘confidentiality’. Een ransomwareaanval waarbij informatie wordt gegijzeld is een voorbeeld van een typische IT-cyberaanval. Bij OT-systemen is het grootste risico schade aan productieprocessen, systemen of zelfs het leven van medewerkers. Bij OT-systemen ligt de nadruk dus op ‘integrity’ en ‘availability’. Een cyberaanval waarbij het productieproces in een fabriek wordt verstoord, is een voorbeeld van een OT-gerichte cyberaanval.

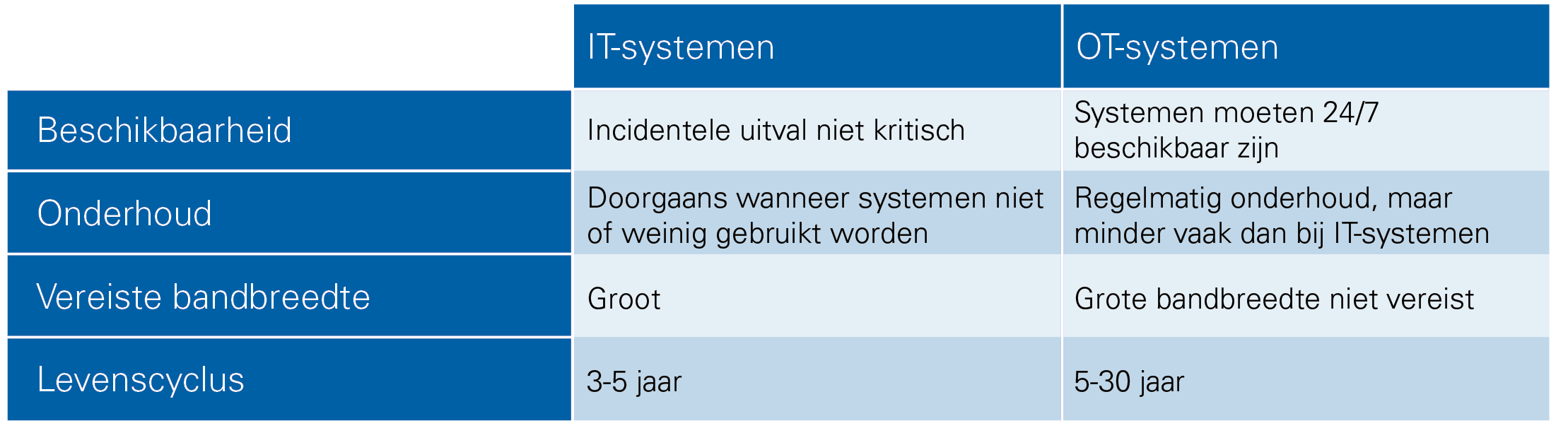

Onderstaande tabel geeft een overzicht van enkele kernverschillen tussen IT-en OT-systemen

Ketenaanpak

Uiteraard is het heel goed mogelijk dat IT- en OT systemen zich in één omgeving bevinden. Deze systemen kunnen ook direct of indirect met elkaar in verbinding staan, maar vereisen vanwege het verschil in focus toch een andere cybersecurity-aanpak: bij IT-systemen draait het voornamelijk om ‘confidentiality’ van data, bij OT-systemen om ‘integrity’ en ‘availability’. Bij Kiwa zijn wij ons ervan bewust dat IT- en OT-systemen domeinspecifieke kennis vereisen. Daarnaast hanteren wij een ketenaanpak waarbij de verschillende onderdelen van digitale ketens belicht worden met zowel compliance- als risicobaseerde benaderingen. Klik hier voor een overzicht van onze diensten op dit gebied!

Contact

Kiwa en Cybersecurity

Wat is eigenlijk cybersecurity? Wat is een cyberaanval? Hoe kunt u zich hiertegen wapenen en veilig blijven werken? Ontdek de antwoorden op deze en andere vragen via klantcases, infographics, tips en achtergrondverhalen.

Blijf op de hoogte

In onze nieuwsbrief geven we u updates over ontwikkelingen, klantcases, tips en achtergrondverhalen op gebied van cybersecurity. Zo bent u altijd op de hoogte van het laatste nieuws en ontwikkelingen!